https://www.ikarussecurity.com/wp-content/uploads/2026/05/IKARUS_ioeb.jpg

980

980

IKARUS

https://www.ikarussecurity.com/wp-content/uploads/2026/02/IKARUS-Security-Logo-2.png

IKARUS2026-05-06 13:26:212026-05-07 10:23:34IKARUS unter den Gewinnern der IÖB-Challenge für Sicherheit und Krisenresilienz

https://www.ikarussecurity.com/wp-content/uploads/2026/05/IKARUS_ioeb.jpg

980

980

IKARUS

https://www.ikarussecurity.com/wp-content/uploads/2026/02/IKARUS-Security-Logo-2.png

IKARUS2026-05-06 13:26:212026-05-07 10:23:34IKARUS unter den Gewinnern der IÖB-Challenge für Sicherheit und Krisenresilienz

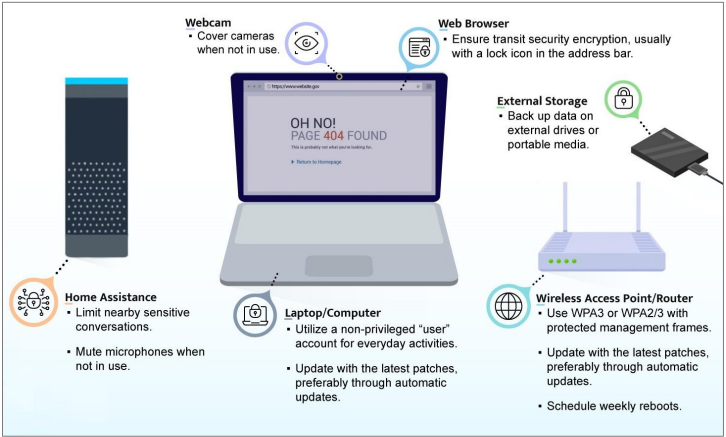

Best-Practice-Beispiele aus dem NSA-Leitfaden für ein sicheres Heimnetzwerk (©NSA)

Die Sicherheit des Heim-Netzwerkes kann sich durch Szenarien wie Home-Office oder BYOD auf die Unternehmenssicherheit auswirken. Der neue Leitfaden der NSA (U.S. National Security Agency) für ein sicheres Heimnetzwerk unterstützt Privatpersonen und Admins bei der sicheren Einrichtung und Nutzung von IT und IoT-Geräten im privaten Umfeld.

Neuer NSA-Leitfaden für sichere Heimnetzwerke

Nicht nur Unternehmensnetzwerke, auch private Netzwerke sind ein attraktives Ziel für Cyberangriffe. Im Vergleich zu Business-Umgebungen, die meist professional abgesichert und betreut werden, verfügen sie oft über geringere Sicherheitsvorkehrungen. Hier setzt der neue Leitfaden der NSA [1] an, der besonders für Home Offices und Small Offices geeignet ist und ein sicherheitsbewusstes Verhalten, sichere Konfigurationsrichtlinien und geeignete Abwehrmaßnahmen fördern soll.

Best Practices Gerätesicherheit

Vergessen Sie neben Computern, Laptops, Smartphones, Tablets, Druckern und Sicherheitskameras nicht auf IoT-Anwendungen wie Haushaltsgeräte, Assistenten oder Autos. Auch Babykameras, Heimüberwachungssysteme, Video- oder Spielkonsolen haben Zugriff auf das Internet, Kameras und Mikrofone.

- Die aktuellsten Software- und Betriebssystemversionen sind sicherer als ihre Vorgänger – upgraden und updaten Sie diese daher regelmäßig. Richten Sie wenn möglich automatische Updates ein oder laden Sie monatlich Patches und Updates von einem vertrauenswürdigen Anbieter herunter.

- Um Routing-Geräte aktuell und so sicher wie möglich halten, kann es sinnvoll sein, einen privaten Router zu nutzen, der sich mit dem Router/Modem, die vom Internetprovider zur Verfügung gestellt werden, verbindet. Die Geräte sollten immer auf den neuesten Stand gehalten und nach dem Ende des Lifetime-Cycles ausgetauscht werden. Richten Sie für Gäste ein eigenes Gäste-WLAN ein.

- Nutzen Sie WAP3 oder WAP2/3 zur Absicherung Ihres WLAN und verwenden Sie starke Passwörter mit mindestens 20 Zeichen Länge. Geben Sie dem Standard-SSID (Service Set Identifier) einen eindeutigen Namen. Verbergen bringt keine zusätzliche Sicherheit, kann aber Kompatibilitätsprobleme verursachen.

- Netzwerk-Segmentierung implementiert eine zusätzliche Sicherheitsschicht in Ihrem drahtlosen Netzwerk. Trennen Sie zumindest Ihr privates WLAN, Gäste-WLAN und IoT-Netzwerk voneinander, um die direkte Kommunikation zwischen möglicherweise unsicheren Geräten zu verhindern.

- Ihr Router sollte grundlegende Firewall-Funktionen unterstützen, inklusive Network Address Translation (NAT), um zu verhindern, dass interne Systeme über die Netzwerkgrenze gescannt werden. Wenn Ihr Provider IPv6 unterstützt, achten Sie darauf, dass Ihr Router IPv6-Firewall-Funktionen unterstützt.

- Nutzen Sie wo möglich Security Software – als Teil des Betriebssystems oder als zusätzliches Programm – gegen Malware und Phishing sowie für sicheres Surfen und Firewall-Funktionen. EDR-Software erkennt und verhindert das Ausführen von Malware und kann helfen, Einfallstore durch IoT-Geräte abzusichern. Vor allem auf mobilen Endgeräten sollte eine vollständige Festplattenverschlüsselung implementiert werden, um Datenzugriffe bei Verlust oder Diebstahl zu verhindern.

- Nutzen Sie sichere Passwörter und Sicherheitsfragen, die schwer zu erraten und für jeden Account einzigartig sind. Speichern Sie diese nicht in Klartext auf Ihrem System ab. Ein Password Manager kann sehr hilfreich sein, um starke Passwörter zu generieren und zu verwalten.

- Der Administrator-Account kann dank seiner Berechtigungen alle Daten und Einstellung auf Ihrem System überschreiben. Wird Malware ausgeführt, während Sie mit einem Administrator-Account eingeloggt sind, kann sie diese Rechte für sich nutzen. Verwenden Sie Admin-Accounts daher ausschließlich für Wartung, Installationen und Updates.

- Bedenken Sie, dass smarte Assistenten und smarte Geräte ständig mithören, auch wenn Sie nicht aktiv mit ihnen interagieren. Kompromittierte Geräte bieten Angreifern daher womöglich direkten Zugriff auf Ihre Kameras oder Mikrofone. Bedenken Sie dieses Risiko, wenn Sie sich in der Nähe von Baby-Monitoren, Spielzeug mit Tonaufzeichnungen, Heimassistenten u. ä. befinden. Decken Sie Kameras ab, wenn Sie sie nicht verwenden, und trennen Sie Geräte, die nicht laufend benutzt werden, vom Internet – und aktualisieren Sie diese, wenn Sie sie wieder in Betrieb nehmen!

- Etablieren Sie sichere Nutzergewohnheiten: Erstellen Sie regelmäßig Daten-Backups und verwahren Sie diese getrennt. Laden Sie mobile Geräte nicht am Computer sondern über die Steckdose auf. Lassen Sie Rechner im Ruhestand automatisch Updates runterladen und installieren. Rebooten Sie die Geräte regelmäßig, um die Aktualisierungen anzuwenden. Schalten Sie Geräte aus bzw. unterbrechen Sie die Internetverbindung, wenn sie länger nicht verwendet werden.

- Begrenzen Sie die Administration auf interne Netzwerke, indem Sie die Möglichkeit, remote Änderungen vom Router vorzunehmen, sowie Universal Plug-n-Play (UPnP) deaktivieren. Damit schließen Sie mögliche Sicherheitslücken, die von Angreifern genutzt werden können.

- Rebooten Sie Ihre Geräte inkl. Router regelmäßig – mindestens wöchentlich –, um die Gefahren durch nicht-persistente Bedrohungen zu reduzieren. Neustarts helfen dabei, nicht-persistente Infektionen, die vor allem bei Heim-Routern beobachtet wurden, zu entfernen.

- Die Sicherheit Ihrer Geräte zuhause kann direkten Einfluss auf die Sicherheit Ihrer Unternehmensdaten und -Netzwerke haben. Nutzen Sie für Teleworking als eine Sicherheitsmaßnahme ein VPN (Virtual Private Network). Achten Sie auf sichere Verbindungen sowie bei Collaboration-Tools auf eine starke Verschlüsselung, idealerweise End-to-End.

Best Practices Online-Verhalten

Im täglichen Umgang mit dem Internet drohen vielfältige Gefahren – von Phishing-Angriffen über Malware-Ads, unsichere Anwendungen oder infizierte Attachement oder -Downloads. Die folgenden Empfehlungen aus dem NSA-Leitfaden für sichere Heimnetzwerke fußen auf Best-Practice-Beispielen für sicheres Surfen und Kommunizieren.

- E-Mails sind beliebte Angriffsvektoren, daher gilt besondere Vorsicht im Umgang mit unerwarteten Nachrichten, Links oder Anhängen. Verifizieren Sie die Authentizität gegebenenfalls über einen alternativen Weg wie ein Telefonat. Nutzen Sie starke, einzigartige Passwörter, vermeiden Sie Abwesenheitsnotizen und verwenden Sie sichere E-Mail-Protokolle, TLS und Verschlüsselung (Secure IMAP, Secure POP3).

- Moderne, aktualisierte Browser können User besser auf fehlende oder deaktivierte Sicherheitsfunktionen hinweisen. Achten Sie außerdem auf das Schloss-Icon für das sichere Übertragen von Inhalten.

- Nutzen Sie Social Media mit Bedacht und posten Sie keine persönlichen Daten, die für Angriffe genutzt werden können oder Rückschlüsse auf Ihre Sicherheitsfragen zulassen. Limitieren Sie Ihre Kontakte, verifizieren Sie diese außerhalb von Social Media und klicken Sie nie auf unerwartete Links. Achten Sie auf Fake Profile und überprüfen Sie einmal pro Quartal und bei Änderungen der Nutzungsbedingungen die Sicherheitsrichtlinien der Plattform sowie Ihre Sicherheitseinstellungen.

- Achten Sie auf sichere Authentifizierungsmaßnahmen auf Ihrem Router. Verwenden Sie einen Passwort-Manager und nicht die Merkfunktionen von Browsern und Programmen. Aktivieren Sie wo immer möglich Multi-Faktor-Authentifizierung, im Idealfall eine der sichereren App- oder Geräte-basierten Varianten.

- Vermeiden Sie öffentliche WLANs, deren Sicherheitsstatus Sie nicht kennen, und nutzen Sie stattdessen Ihr Mobilfunknetz (d. h. mobile Wi-Fi-, 4G- oder 5G-Dienste) oder betriebliche bzw. private Hotspots mit starker Authentifizierung und Verschlüsselung. Muss ein öffentliches Netz verwendet werden, nutzen Sie ein vertrauenswürdiges VPN und lassen Sie Ihr Gerät nie unbeaufsichtigt.

- Trennen Sie berufliche und private Inhalte, indem Sie verschiedene Hardware und Accounts nutzen und keine Daten zwischen privaten und beruflichen Accounts austauschen. Es ist sicherer, remote auf Daten zuzugreifen, als Kopien zu verschicken. Für private Geräte im Firmenumfeld (BYOD) sollte spezielle Sicherheitssoftware genutzt werden. Nutzen Sie unabhängig vom Gerät immer ein VPN oder einen anderen sicheren Kanal, um sicherzustellen, dass sämtliche Daten durch Verschlüsselung geschützt sind.

- Verwenden Sie für unterschiedliche Aktivitäten und Vertraulichkeitsstufen verschiedene Geräte, sodass beispielsweise finanzielle Transaktionen oder Authentifizierung immer auf einem anderen Gerät stattfinden als Unterhaltung und Spiele.

Das könnte Sie auch interessieren:

Tipps für sicheres Online-Gaming

Tipps, um Smart Home Geräte besser abzusichern

Daten sicher löschen

Andy Wenzel

Andy Wenzel